Retyc : Transférer des fichiers de manière sécurisée

Le transfert de fichiers est devenu un usage quotidien : documents professionnels, données sensibles, pièces administratives ou fichiers volumineux. Pourtant, derrière cette simplicité apparente se cache un enjeu majeur : la confidentialité des données.

Des solutions de transfert sécurisé de fichiers comme Retyc proposent aujourd’hui une approche radicalement différente, basée sur le chiffrement avancé et une architecture pensée pour empêcher tout accès non autorisé.

Le concept : partager sans jamais exposer les données

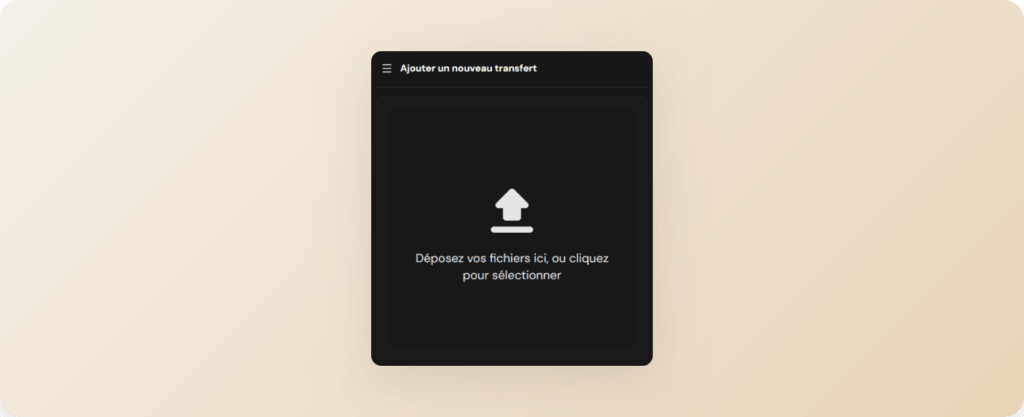

Le principe est simple en apparence :

- un utilisateur dépose un fichier

- un lien sécurisé est généré

- le destinataire télécharge le fichier

Mais contrairement aux solutions classiques (type WeTransfer, Smash, SwissTransfer, …),

Le fichier n’est jamais lisible par la plateforme elle-même.

C’est même la baseline du site : Hors de leur portée

Ce modèle repose sur deux concepts clés :

1) Chiffrement de bout en bout (E2EE)

Les données sont chiffrées avant même de quitter l’ordinateur de l’utilisateur et ne sont déchiffrées que par le destinataire.

2) Architecture “zero-knowledge”

Le service ne possède aucune information exploitable :

- pas accès aux fichiers

- pas accès aux clés

- pas de lecture possible, même côté serveur

Résultat : même en cas de faille ou d’attaque, les données restent inutilisables.

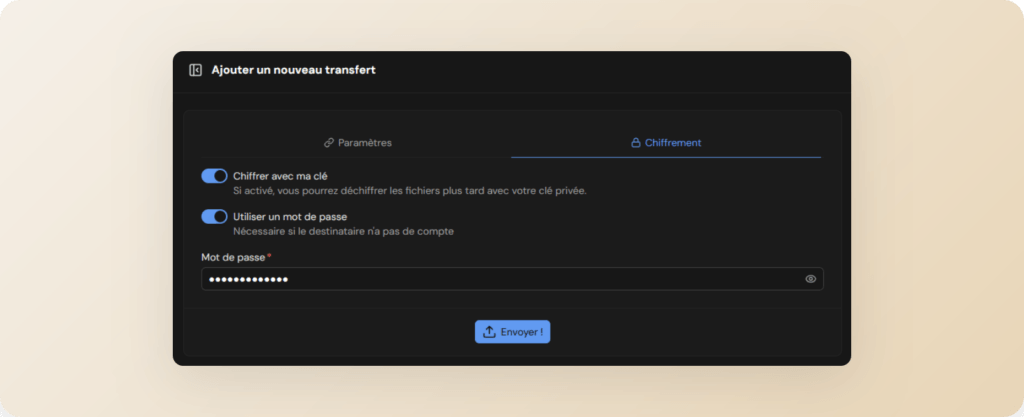

Fonctionnement technique

Chiffrement local des fichiers

Avant l’envoi :

- le fichier est transformé en données chiffrées

- une clé de chiffrement est générée côté utilisateur

Le fichier devient illisible sans cette clé.

Dans le cas de Retyc :

- chiffrement effectué directement sur l’appareil

- utilisation de clés hybrides résistantes aux attaques quantiques (retyc.com)

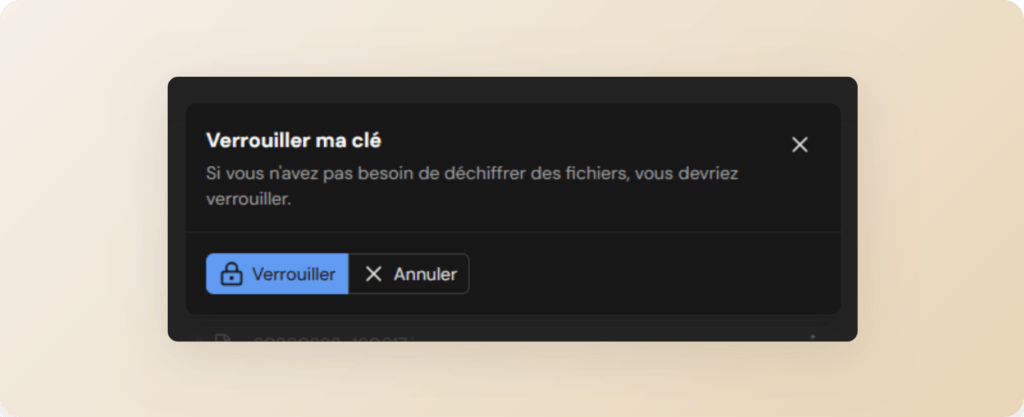

Gestion des clés (cryptographie asymétrique)

Le système repose sur :

- une clé publique → sert à chiffrer

- une clé privée → sert à déchiffrer

Seul le destinataire possède la clé privée, lui seul peut lire le fichier.

Transport sécurisé

Une fois chiffré, le fichier est transmis,

mais:

- même intercepté → il est inutilisable

- même stocké sur un serveur → il est illisible

Déchiffrement côté destinataire

Au téléchargement :

- le fichier est déchiffré localement

- uniquement avec la clé privée du destinataire

Le serveur n’intervient jamais dans la lecture des données

Les avantages majeurs

Confidentialité totale

- impossible pour un tiers de lire les fichiers

- même le fournisseur du service n’y a pas accès

C’est une rupture avec les services classiques où les données sont accessibles côté serveur

Protection contre les cyberattaques

Le chiffrement protège contre :

- interception réseau

- attaques “man-in-the-middle”

- espionnage de données

- fuite serveur

Même en cas de piratage les données restent chiffrées et donc inutilisables.

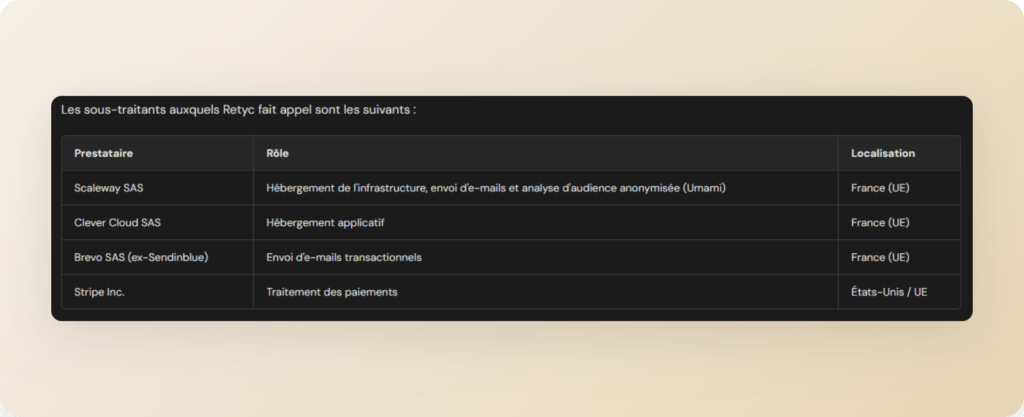

Souveraineté des données

Dans le cas de Retyc :

- hébergement en France

- conformité RGPD

- pas de dépendance à des acteurs américains ni étrangers, seul le module de paiement est Stripe, mais en conformité avec le RGPD.

Point clé pour les collectivités, entreprises et secteurs sensibles.

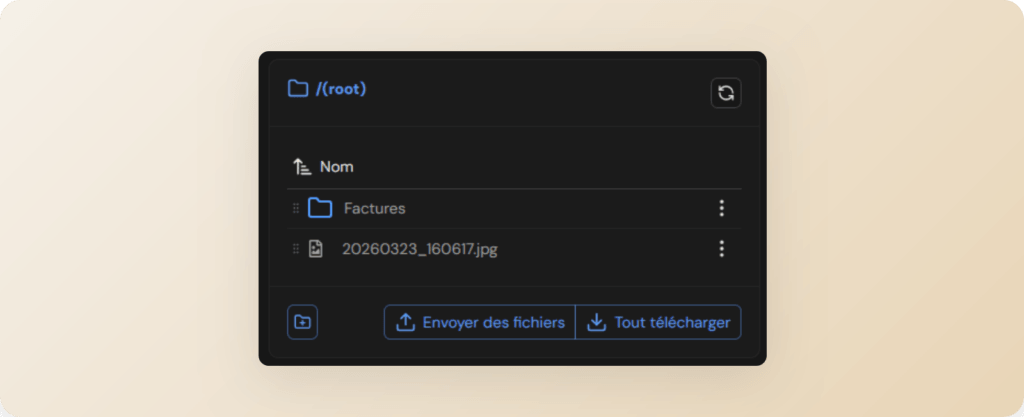

Simplicité d’usage

Malgré la complexité technique :

- pas besoin de connaissances en sécurité

- partage via lien

Adapté aux fichiers sensibles et volumineux

Les solutions de transfert sécurisé permettent :

- envoi de fichiers lourds (plusieurs Go)

- partage de documents confidentiels

- collaboration sécurisée entre acteurs

Conformité réglementaire

Le chiffrement contribue directement à :

- RGPD

- NIS2

Pourquoi ce type de solution devient indispensable

Le contexte actuel explique l’émergence de ces solutions :

- méfiance envers les plateformes cloud classiques

- multiplication des cyberattaques

- enjeux de souveraineté numérique

- durcissement des réglementations

Le transfert sécurisé n’est plus un “plus”, mais une nécessité.

Pour conclure

Les solutions comme Retyc marquent une évolution majeure :

- passage d’un modèle basé sur la confiance

- à un modèle basé sur la cryptographie

Le principe est simple : même si tout le système est compromis, les données restent protégées.

C’est aujourd’hui l’approche la plus robuste pour le partage de fichiers sensibles, aussi bien pour les entreprises que pour les collectivités ou les usages personnels avancés.